Analitycy o transakcji Yahoo-Microsoft

2 lutego 2008, 11:12Jeszcze przed 10 laty Yahoo! było największą potęgą Internetu, a prasa spekulowała, że Microsoft założy portal, który odbierze Yahoo! część rynku. Dzisiaj Yahoo! wyraźnie słabnie, a Microsoft, wciąż najbardziej wartościowa firma na rynku IT i największy producent oprogramowania, wyraźnie nie ma pomysłu na Internet.

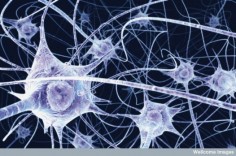

Bramka z neuronów

24 października 2008, 12:15Prace izraelskich naukowców z Instytutu Weizmanna dają nadzieję, że w przyszłości powstaną komputery korzystające z neuronów. Dotychczas inżynierów pracujących nad neuronowymi maszynami ograniczał fakt, iż neurony są dość zawodne.

Lecznicza transformacja

10 lipca 2009, 11:26Naukowcy przekształcili komórki wątroby w taki sposób, by jak komórki beta trzustki produkowały insulinę.

Implant z jedwabiu

19 kwietnia 2010, 09:57Naukowcy z 3 amerykańskich uniwersytetów skonstruowali implant mózgowy, składający się po części z jedwabiu. Jest bardzo cienki, a zastosowanie giętkich elektrod sprawia, że urządzenie doskonale stapia się z otoczeniem. Testy na kotach wykazały, że dokładniej zapisuje aktywność neuronów niż aparat grubszy i sztywniejszy.

450 milionów Chińczyków w internecie

30 grudnia 2010, 12:04Chińskie władze poinformowały, że liczba internautów w Państwie Środka sięgnęła 450 milionów. W ciągu roku liczba chińskich internautów zwiększyła się o 20,3 procenta. Od lipca do sieci zostało podłączonych około 30 milionów osób.

Szpiegują miliony użytkowników smartfonów

1 grudnia 2011, 13:22Trevor Eckhart opublikował w sieci film, który dowodzi, że na milionach smartfonów zostało zainstalowane oprogramowanie szpiegujące. Prezentacji dokonano na urządzeniu firmy HTC, jednak Eckhart mówi, iż podobny program firmy Carrier IQ znajduje się na telefonach Samsunga, Nokii, RIM-a oraz urządzeniach korzystających z systemu Android

Pierwsza taka inkluzja - atak (na zawsze) w toku

9 października 2012, 11:36Amerykańscy paleontolodzy odkryli unikatowy bursztyn, w którym na wieki utrwaliła się scena z ery dinozaurów. Nie trzeba się specjalnie przyglądać, by stwierdzić, że sfosylizowany pająk atakuje ofiarę, która we wczesnej kredzie (97-110 mln lat temu) schwytała się w jego sieć.

Symulowana przejściowa ślepota poprawia u dorosłych słuch

6 lutego 2014, 10:52Dotąd sądzono, że to młode mózgi są na tyle elastyczne, by zmienić sieć połączeń przetwarzających informacje czuciowe (naukowcy nazywają to efektem Raya Charlesa), teraz okazało się jednak, że podobne zjawisko zachodzi w dorosłych mózgach. Podczas eksperymentów zespołu z Uniwersytetów Maryland i Johnsa Hopkinsa dojrzałe myszy kompensowały sobie czasową utratę wzroku poprawą słuchu.

Wyobraźnia i rzeczywistość podążają w mózgu w odwrotnych kierunkach

21 listopada 2014, 12:48Podczas marzeń i oglądania rzeczywistych scen sygnały przepływają w mózgu w odwrotnym kierunku.

Głaz z ruterem zasilanym ogniem

17 lutego 2016, 07:18Keepalive wygląda jak zwykły głaz, jednak nic bardziej mylnego - to instalacja z zasilanym ogniem ruterem Wi-Fi i klipsem USB. Jej autor Aram Bartholl z Berlina podkreśla, że zależało mu na skontrastowaniu dawnych i dzisiejszych technik przetrwania.